L'ANSSI (Agence National de Sécurité des Systèmes d'Information) vient de publier sur son répository GitHub un nouveau produit d'analyse forensic en powershell pour VMware vSphere

DFIR4vSphere se base sur le module PowerShell PowerCLI et permet de collecter des artéfacts forensics via deux fonctions :

- Start-VC_Investigation qui récupère l’inventaire des ESXi rattachés au VCenter, les permissions positionnées sur la console et les journaux contenant les appels d’API vSphere réalisés (VI Events). Un bundle de support peut aussi être généré, cependant une analyse forensic Linux classique du vCenter est aussi recommandée.

- Start-ESXi_Investigation qui collecte des informations et bundles de support des hôtes ESXi.

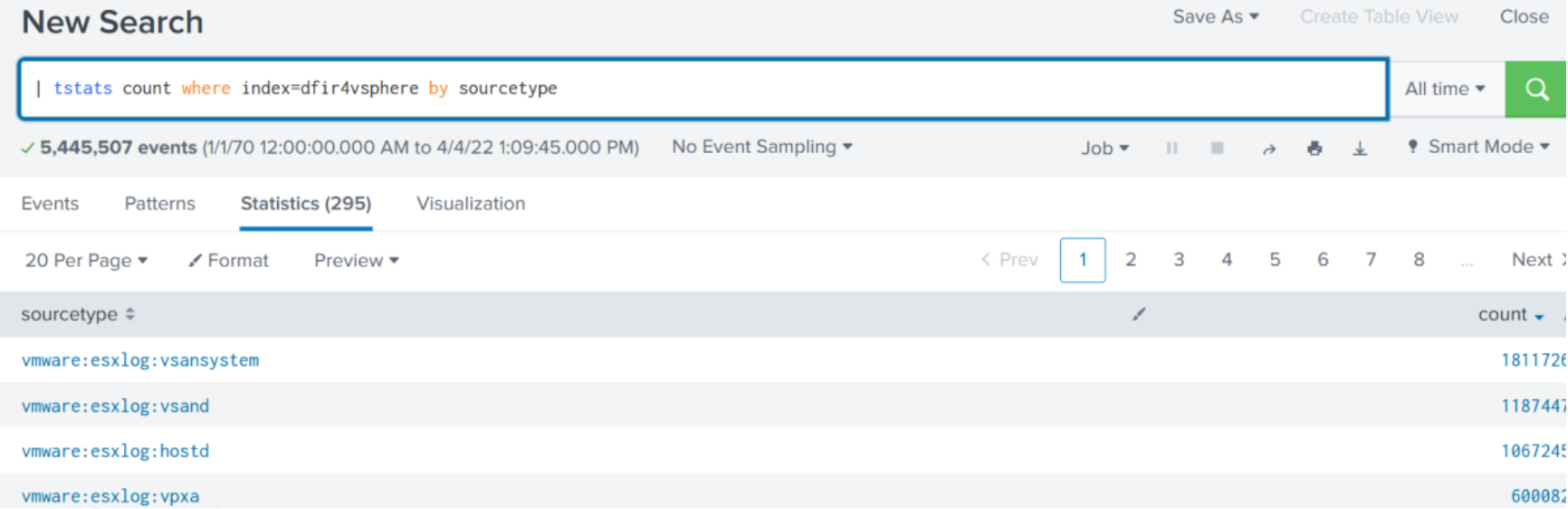

DFIR4vSphere analyse les journaux avec Splunk, ceux issus du vCenter s’indexent facilement (format JSON). Les journaux des ESXi situés dans le dossier /var/run/logs de chaque bundle de support s’indexent à l’aide du Splunk Add-on for VMware ESXi Logs.

La présentation de l'outils :